기업이 운영하는 웹 서비스에서 가장 중요한 공간 중 하나는 바로 관리자 페이지(Admin Console) 입니다. 그러나 많은 기업이 기본 설정 그대로 서비스를 운영하거나 접근통제 정책을 제대로 구성하지 않아, 공격자에게 쉽게 노출되는 경우가 빈번합니다. 실제 보안점검과 모의해킹 과정에서도 동일한 구조의 취약점이 수백 대의 서버에서 반복적으로 발견되고 있습니다.

이번 글에서는 특정 고객사의 실제 취약점 진단 과정에서 확인된 사례를 기반으로, 관리자 페이지 보안설정 오류가 어떻게 심각한 보안 사고로 이어지는지 분석하고, 이를 예방하기 위한 보안 조치 방안을 체계적으로 정리해 보았는데요. 도움이 되었으면 하네요.

1. 취약점 진단 개요

이번 점검은 고객사에서 운용 중인 특정 서비스에 대해 취약점 진단 및 모의해킹을 수행한 결과를 정리한 내용입니다.

점검 목적은 다음 두 가지였습니다.

- 관리자 페이지 접근통제와 기본 설정 값의 안전성 검증

- 서버 환경에서 발생 가능한 원격 명령 실행 및 악성코드 설치 가능성 분석

점검은 외부 인터넷망에서 접근 가능한 장비를 중심으로 진행되었고, 이 과정에서 수백 대(약 230대)의 서버에서 동일한 보안설정 오류가 확인되었습니다.

2. 핵심 문제를 요약하자면

점검 결과 가장 심각한 취약점은 다음과 같았습니다.

1) 보안 설정 오류(A05: Security Misconfiguration)

보안 프레임워크에서 지속적으로 강조하는 항목으로, 관리자 페이지가 불필요하게 외부로 노출되어 있거나 포트가 열려 있는 경우가 대표적입니다.

2) 관리자 페이지 접근통제 미비

특정 IP 또는 VPN 인증을 통한 제한이 되어 있지 않아, 누구나 외부에서 직접 관리자 페이지에 접근할 수 있는 상태였습니다.

3) 기본 관리자 계정(Default ID/Password) 미변경

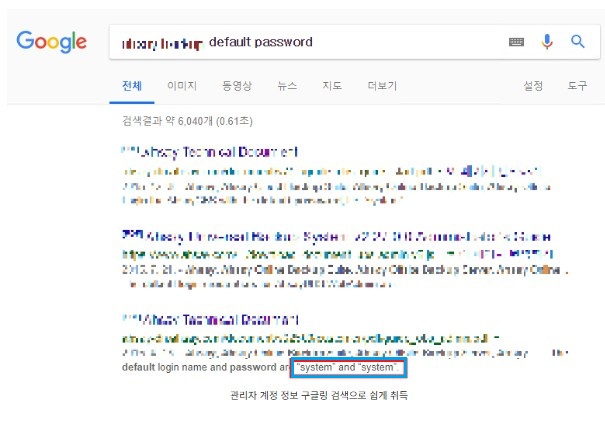

가장 심각한 문제로, 제조사(Vendor)에서 제공하는 기본 계정 정보가 그대로 사용되고 있었고, 이 정보는 인터넷 검색(특히 구글링)만으로 쉽게 확인할 수 있는 수준이었습니다.

4) 동일한 취약점이 다량의 서버에서 반복

약 280대 서버가 같은 PoC(Proof of Concept)로 공격 가능한 상태였고, 널리 알려진 스캐닝 도구만으로도 충분히 공격이 가능한 구성이었습니다.

3. 상세 취약점 분석 내용

1) 관리자 페이지 8080 포트 외부 노출

대부분의 서버에서 관리자 페이지가 8080 포트로 외부 Any(모든 IP)에 오픈된 상태였습니다. 이 말은 곧 해외 IP를 포함한 전 세계 누구라도 관리자 화면에 접근할 수 있었다는 의미입니다. 실제로 분석 중 다음과 같은 현상이 확인되었습니다.

- 여러 해외 IP에서 지속적인 스캔 및 접속 시도 흔적 확인

- 관리 페이지 접속 로그에 공격 시도로 의심되는 활동 다수 기록

- 자동화 스캔봇이 관리자 페이지를 탐지하는 패턴 발견

한마디로 언제 뚫려도 이상하지 않을 정도의 “침해사고 직전 상태”였습니다.

2) 기본 관리자 계정 사용(Default Password)

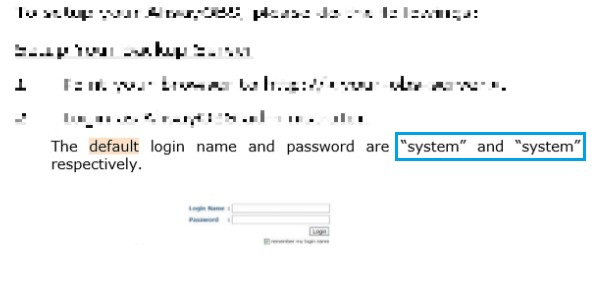

더 큰 문제는 관리자 계정이 기본값(system/system)으로 유지되고 있다는 점이었습니다.

- 구글에서 솔루션 이름 검색만 해도 기본 비밀번호가 공개적으로 확인됨

- 관리자 매뉴얼 파일에서도 동일 계정 정보 노출

- 실제 점검 시 이 아이디로 모든 서버 로그인 가능

따라서 외부인이 관리자 화면을 찾는 순간 이미 절반은 뚫린 상태라고 볼 수 있습니다.

3) 관리자 권한으로 실행 가능한 공격 시나리오

기본 계정 로그인이 가능한 순간 다음과 같은 공격이 실제로 가능했습니다.

- 신규 관리자 계정 생성 → 권한 탈취

- 원격 명령 실행 기능을 통한 악성코드 업로드

- 리버스 쉘(reverse shell) 연결 → 서버 완전 장악

- 중요 데이터 복원(restore) 기능 악용 → 민감 정보 탈취

- 랜섬웨어 설치 → 데이터 삭제 또는 암호화

실제 모의해킹 과정에서도 원격 명령 실행 기능을 통해 악성 스크립트를 주입하는 것이 가능했으며, 이후 메타스플로잇(Metasploit)을 이용한 리버스 세션 획득도 여러 차례 성공했습니다.

4. 결론은

다수의 서버에서 발견된 취약점은 단순한 보안 설정 오류가 아니라 즉시 공격 가능한 수준의 심각한 위험 요소였습니다.

- 포트 ANY 오픈 → 누구나 접근

- 기본 비밀번호 → 누구나 로그인

- 관리자 권한 → 서버 완전 장악 가능

즉, 외부 공격자가 원한다면 악성코드 설치, 계정 탈취, 데이터 삭제 등 서비스 중단을 유발할 수 있는 모든 단계의 공격이 가능한 구조였습니다. 이와 같은 사태에 미리 대비하기 위해서는 보안팀에서는 신규 서비스 오픈전 철저하게 특정 제품이나 솔루션에 대해서는 취약점을 확인하는것이 좋습니다.